Votre ligne de production tourne, vos équipes sont à pied d’oeuvre, et la cybersécurité reste reléguée au bas de la liste des priorités. C’est exactement sur cette réalité que comptent les attaquants. En 2025 et 2026, le nombre de vulnérabilités touchant les environnements industriels a atteint des niveaux records – et les PME du secteur manufacturier figurent parmi les cibles les plus exposées. Cet article fait le point sur les failles qui comptent, pourquoi elles vous concernent directement, et ce que vous pouvez faire concrètement pour réduire votre risque.

2025-2026 : une explosion des vulnérabilités industrielles

Les chiffres publiés en début d’année 2026 par Forescout dans son rapport “ICS Cybersecurity in 2026” sont sans ambiguité : plus de 500 avis de sécurité ICS ont été publiés en 2025, un record absolu. Ce volume traduit à la fois une intensification des recherches en sécurité et une multiplication réelle des failles découvertes dans les systèmes de contrôle industriel.

Ce qui est particulièrement préoccupant, c’est la part de ces vulnérabilités qui passent sous les radars. Seulement 22 % des vulnérabilités ICS recensées en 2025 étaient associées à un avis officiel ICSA-CISA, contre 58 % en 2024. Autrement dit, la grande majorité n’a fait l’objet d’aucune alerte formelle des autorités de sécurité. Pourtant, parmi ces vulnérabilités non couvertes officiellement, 61 % présentaient une sévérité haute ou critique.

En Europe, l’ENISA (Agence de l’Union européenne pour la cybersécurité) recense une hausse de 43 % des incidents affectant les environnements OT en 2025. En France, l’ANSSI indique dans son Panorama de la Cybermenace 2025 que les équipements de bordure – pare-feux, VPN, routeurs industriels – restent une cible de choix pour les attaquants. L’agence a traité 4 386 événements de sécurité en 2024, soit une hausse de 15 % par rapport à 2023. La fabrication industrielle et le secteur de l’énergie sont systématiquement classés parmi les secteurs les plus touchés.

Pour une PME qui n’a pas de RSSI à temps plein, ces statistiques peuvent sembler abstraites. Elles ne le sont pas : 67 % des entreprises françaises ont été victimes d’au moins une cyberattaque en 2024. La taille ne protège pas – elle crée parfois une fausse impression de discrétion.

Les vulnérabilités qui ciblent spécifiquement l’environnement OT/ICS

L’environnement de production industrielle repose sur des technologies conçues il y a parfois plusieurs décennies, dans un contexte où la connectivité réseau n’était pas une priorité – et où la cybersécurité n’existait pas encore en tant que discipline.

Des protocoles industriels sans chiffrement ni authentification

Les protocoles Modbus et DNP3, largement utilisés pour la communication entre automates et systèmes de supervision, ont été conçus pour des réseaux isolés. Ils ne prévoient ni chiffrement des données ni authentification des équipements. Un attaquant qui parvient à accéder au réseau industriel peut intercepter, rejouer ou modifier des commandes sans rencontrer aucune barrière technique. Ces protocoles ne seront pas remplacés du jour au lendemain – mais leur usage non segmenté constitue un risque structurel.

Des automates et SCADA vieillissants et non patchables

Dans de nombreuses PME industrielles, les automates programmables (PLC) et les logiciels SCADA ont plusieurs années – parfois plus d’une décennie. Leurs systèmes d’exploitation sont obsolètes, leurs fabricants ne publient plus de mises à jour de sécurité, et les remplacer interromprait la production. Ces équipements ne peuvent tout simplement pas être “patchés” selon les méthodes classiques de l’informatique d’entreprise. Ils restent donc vulnérables à des failles connues, parfois documentées publiquement, attendant d’être exploitées.

Les robots industriels dans le viseur

TrendMicro a documenté des vulnérabilités significatives affectant les robots industriels de marques majeures comme KUKA, ABB et FANUC. Ces équipements, de plus en plus connectés pour permettre la supervision à distance et l’intégration dans les flux numériques, exposent une surface d’attaque nouvelle. Une prise de contrôle partielle d’un bras robotisé peut entraîner des dommages matériels, des arrêts de ligne, voire des accidents corporels.

Les failles IT qui entrent dans l’usine

La menace ne vient pas uniquement du sol industriel. Les systèmes informatiques “classiques” utilisés en PME – messagerie, ERP, outils de gestion – constituent des portes d’entrée vers l’ensemble du système d’information, y compris les réseaux OT lorsque la convergence IT/OT n’est pas correctement maîtrisée.

Zero-days sur les outils bureautiques

Le CVE-2026-21509, un zero-day affectant Microsoft Office avec un score CVSS de 7.8, illustre la persistance de cette menace. Une pièce jointe piégée, un fichier Excel partagé par email – et un attaquant peut obtenir une exécution de code sur le poste d’un technicien ou d’un responsable de production. Si ce poste communique avec des équipements industriels, la compromission peut se propager au-delà du réseau bureautique.

SAP NetWeaver : une faille critique dans le coeur des ERP

Le CVE-2025-31324 a mis en lumière la vulnérabilité des ERP industriels. Cette faille dans SAP NetWeaver permettait un téléversement de fichiers sans authentification – autrement dit, n’importe qui pouvait déposer du code malveillant sur le serveur SAP sans avoir à s’identifier. Pour une PME dont la planification de production, les achats et la traçabilité passent par SAP, une compromission de cet ERP peut paralyser l’ensemble des opérations.

Attaques par la chaîne d’approvisionnement logicielle

Les attaques de type “supply chain” ciblent les éditeurs de logiciels ou les prestataires pour atteindre leurs clients en aval. Une mise à jour légitime peut contenir du code malveillant injecté lors du processus de développement ou de distribution. Pour une PME qui fait confiance par défaut aux mises à jour de ses fournisseurs logiciels, ce vecteur d’attaque est difficile à anticiper sans une politique de vérification structurée.

Pourquoi les PME industrielles sont particulièrement exposées

Les grandes entreprises disposent d’équipes sécurité dédiées, de budgets conséquents et de programmes de gestion des vulnérabilités formalisés. Les PME industrielles, elles, opèrent souvent dans un contexte très différent – et plusieurs facteurs structurels les rendent plus vulnérables.

Une convergence IT/OT mal maîtrisée

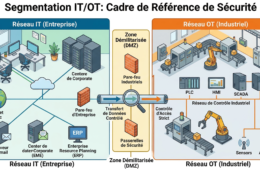

La pression vers la transformation numérique a conduit de nombreuses PME à connecter progressivement leurs équipements de production au réseau informatique d’entreprise – sans toujours formaliser cette convergence. Des postes de supervision SCADA accessibles depuis le réseau bureautique, des téléaccès de maintenance ouverts en permanence, des VPN sans authentification forte : autant de ponts non contrôlés entre IT et OT. Ce qui se passe dans l’un peut désormais affecter l’autre.

Un manque de visibilité sur le parc industriel

Beaucoup de PME ne disposent pas d’un inventaire à jour de leurs équipements OT. Des automates achetés il y a dix ans, des passerelles réseau oubliées, des portables de maintenance qui se connectent ponctuellement – sans cartographie précise, il est impossible de savoir quels équipements sont exposés, lesquels sont obsolètes, et lesquels présentent des failles connues. On ne peut pas protéger ce qu’on ne voit pas.

Des équipements qu’on ne peut pas patcher

Dans l’industrie, un patch ne se déploie pas comme une mise à jour Windows. Arrêter un automate pour l’heure de maintenance nécessaire, c’est arrêter la production. Pour certains équipements, le fabricant ne publie plus de correctifs. Pour d’autres, le patch existe mais n’a jamais été appliqué car la procédure est complexe et le risque de dysfonctionnement post-mise à jour est perçu comme plus immédiat que le risque cyber. Résultat : des failles connues restent ouvertes pendant des mois, parfois des années.

Des ressources humaines et budgétaires limitées

Un directeur d’usine ou un DSI de PME gère simultanément la production, les systèmes informatiques, la relation avec les prestataires et la conformité réglementaire. La cybersécurité est souvent traitée en réaction plutôt qu’en prévention. Sans budget dédié ni expertise interne sur les spécificités OT, les décisions de sécurité sont prises par défaut – ce qui signifie souvent pas de décision du tout.

Construire une gestion des vulnérabilités adaptée à l’industrie

La gestion des vulnérabilités en environnement industriel ne peut pas être calquée sur les méthodes de l’informatique d’entreprise. Les contraintes de disponibilité, la présence d’équipements non patchables et la spécificité des protocoles OT imposent une approche sur mesure.

Commencer par l’inventaire

Impossible de gérer ce qu’on ne connaît pas. La première étape est de constituer un inventaire exhaustif des actifs industriels : automates, SCADA, HMI, passerelles réseau, postes de supervision, équipements de terrain connectés. Cet inventaire doit inclure les versions logicielles, les dates de fin de support et les connexions réseau de chaque équipement. Des outils de découverte réseau spécialisés OT (comme Claroty, Nozomi ou Tenable.ot) permettent d’automatiser cette cartographie sans perturber les systèmes en place.

Prioriser selon le contexte opérationnel

Toutes les vulnérabilités ne méritent pas la même urgence. Un score CVSS élevé est un indicateur, pas une décision. La priorisation doit tenir compte de l’exposition réelle de l’équipement (est-il accessible depuis Internet ? depuis le réseau bureautique ?), de son rôle critique dans la production, et de la disponibilité ou non d’un correctif. Une vulnérabilité critique sur un automate isolé du réseau est moins urgente qu’une faille modérée sur un serveur SCADA exposé au réseau IT.

Le virtual patching pour les équipements non patchables

Lorsqu’un équipement ne peut pas être mis à jour – parce que le fabricant ne publie plus de patches, parce que la mise à jour nécessite un arrêt de production impossible à planifier, ou parce que le risque de dysfonctionnement est trop élevé – le virtual patching apporte une réponse intermédiaire. Cette technique consiste à déployer des règles de détection et de blocage au niveau du réseau ou d’un système de prévention d’intrusion (IPS), pour neutraliser l’exploitation d’une faille connue sans toucher à l’équipement vulnérable. Ce n’est pas une solution définitive, mais elle comble le délai entre la découverte d’une vulnérabilité et son traitement effectif.

La segmentation réseau comme barrière structurelle

La segmentation consiste à isoler les réseaux industriels des réseaux bureautiques et d’Internet, en définissant des zones de confiance et des règles strictes sur ce qui peut communiquer avec quoi. Une architecture segmentée conforme à IEC 62443 limite la propagation d’une attaque : un ransomware entré par la messagerie d’entreprise ne peut pas atteindre les automates de production si les deux réseaux sont correctement isolés. La segmentation n’est pas un projet “tout ou rien” – elle peut être déployée progressivement, en commençant par les équipements les plus critiques.

Quick wins : 5 actions immédiates pour réduire votre surface d’attaque

Mettre en place une stratégie complète de gestion des vulnérabilités prend du temps. En attendant, cinq actions concrètes peuvent réduire significativement votre exposition sans nécessiter de budget important ni d’expertise poussée.

- Cartographier vos connexions IT/OT. Identifiez tous les points de contact entre votre réseau bureautique et vos équipements industriels : téléaccès de maintenance, partages de fichiers, interfaces SCADA accessibles depuis le réseau IT. Chaque connexion non documentée est un risque potentiel.

- Couper les accès distants inutiles. Désactivez les accès VPN, RDP ou télémaintenance qui ne sont pas activement utilisés. Un accès ouvert en permanence pour un prestataire qui intervient deux fois par an est une exposition inutile. Passez à des accès à la demande, activés temporairement et traçables.

- Appliquer les mises à jour sur les systèmes IT en priorité. Même si vous ne pouvez pas patcher vos automates, vos serveurs bureautiques, vos ERP et vos postes de travail peuvent et doivent être à jour. Traitez les correctifs critiques (CVSS 9+) sous 72 heures. Les failles IT sont souvent la porte d’entrée vers l’OT.

- Activer l’authentification à double facteur sur tous les accès distants. Un mot de passe seul ne suffit plus. Le MFA (authentification multifacteur) est l’une des mesures les plus efficaces pour bloquer les tentatives de compromission via des identifiants volés ou faibles. Commencez par les VPN, les webmails et les portails de gestion.

- Mettre en place une veille sur les vulnérabilités critiques. Abonnez-vous aux alertes ANSSI (CERT-FR) et CISA pour votre secteur. Configurez des notifications pour les éditeurs de vos logiciels industriels. Savoir qu’une faille critique existe sur votre ERP ou votre SCADA dans les heures qui suivent sa publication, c’est gagner un temps précieux pour activer des mesures compensatoires.

Ce que tout cela implique pour votre organisation

La gestion des vulnérabilités n’est pas une affaire de techniciens uniquement. C’est une décision managériale. Décider de consacrer du temps et des ressources à cartographier son parc, à segmenter son réseau, à former ses équipes – c’est arbitrer entre le coût de la prévention et le coût bien plus élevé d’un incident. Un ransomware sur une ligne de production peut immobiliser l’entreprise pendant plusieurs semaines, avec des pertes d’exploitation, des pénalités contractuelles et des atteintes durables à la réputation.

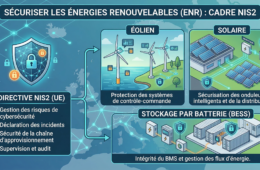

NIS2, qui s’applique progressivement aux PME industrielles françaises, impose d’ailleurs une gestion formelle des vulnérabilités comme exigence de conformité. Ce n’est pas seulement une contrainte réglementaire : c’est le cadre d’une bonne hygiène opérationnelle que les entreprises les plus matures ont adoptée depuis longtemps.

L’enjeu pour 2026 n’est pas d’atteindre un niveau de sécurité parfait – il est de ne plus être la cible la plus facile. Dans un contexte où les attaquants automatisent la recherche de systèmes vulnérables à grande échelle, quelques mesures bien ciblées peuvent faire toute la différence entre une entreprise qui résiste et une entreprise qui devient une statistique de plus dans le bilan de l’ANSSI.