Introduction

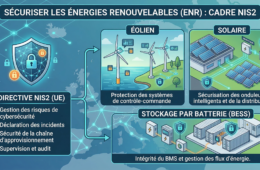

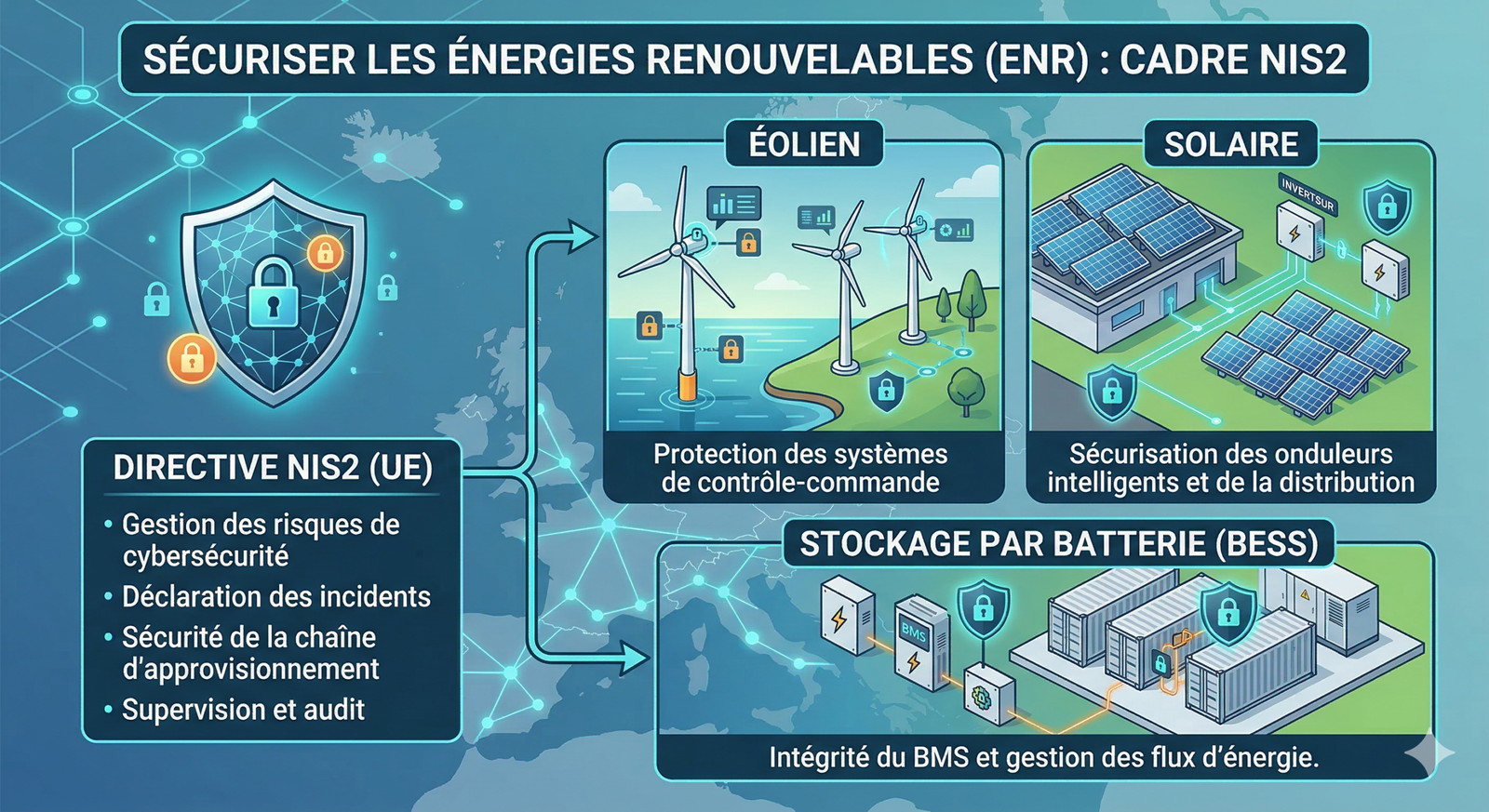

La directive européenne NIS2 (Network and Information Security 2) est entrée en vigueur le 17 octobre 2024. Elle élargit considérablement le périmètre des entités concernées par les obligations de cybersécurité, et le secteur des énergies renouvelables (ENR) n’y échappe pas. Parcs éoliens, centrales solaires, gestionnaires d’actifs énergétiques : si vous opérez dans ce domaine, il est temps de comprendre ce que NIS2 implique concrètement pour vous.

Contexte : Pourquoi NIS2 concerne le secteur de l’énergie

La directive NIS2 repose sur un constat simple : les infrastructures numériques sont devenues critiques pour le bon fonctionnement de nos sociétés. Le secteur de l’énergie, désigné comme secteur “hautement critique” à l’Annexe I de la directive, est directement visé. Cela inclut non seulement les grands opérateurs de réseaux électriques, mais également les producteurs d’énergie à partir de sources renouvelables dès lors qu’ils dépassent certains seuils de taille (150 employés ou 10 millions d’euros de chiffre d’affaires annuel).

Cette évolution réglementaire fait suite à une multiplication des cyberattaques ciblant les infrastructures énergétiques en Europe, et à la prise de conscience que la transition énergétique, avec sa multiplication d’actifs connectés (onduleurs, SCADA, IoT industriel), crée de nouvelles surfaces d’attaque.

Qui est concerné dans le secteur ENR ?

La question du périmètre est centrale. Voici les acteurs ENR directement impactés par NIS2 :

- Propriétaires et exploitants de parcs éoliens (onshore et offshore) dépassant les seuils NIS2

- Exploitants de centrales solaires photovoltaïques de taille significative

- Agrégateurs et gestionnaires de portefeuille d’actifs ENR

- Opérateurs de stockage d’énergie (batteries, STEP…)

- Fournisseurs de services numériques essentiels à ces infrastructures (SCADA, plateformes de monitoring, DCS)

Même si vous ne rentrez pas directement dans le périmètre NIS2, il est probable que vos donneurs d’ordre — utilities, gestionnaires de réseau (RTE, Enedis) — vous imposent des exigences contractuelles alignées sur NIS2 dans le cadre de leur propre mise en conformité.

Les obligations concrètes pour les asset owners ENR

1. Gouvernance et responsabilité de la direction

NIS2 introduit une responsabilité explicite des dirigeants. Le management doit approuver les politiques de cybersécurité, superviser leur mise en œuvre et peut être tenu personnellement responsable en cas de manquement grave. La cybersécurité ne peut donc plus être déléguée uniquement à l’IT : elle doit être portée au niveau exécutif.

2. Gestion des risques et mesures techniques

Les entités concernées doivent mettre en place une approche structurée de gestion des risques cyber, incluant :

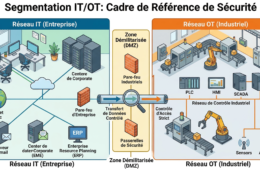

- Une cartographie des actifs numériques critiques (systèmes SCADA, télésurveillance, accès à distance aux onduleurs)

- Une analyse de risques régulièrement mise à jour

- Des mesures de sécurité adaptées : authentification forte (MFA), chiffrement des communications, segmentation réseau OT/IT

- La gestion des identités et des accès (IAM) pour les opérateurs et prestataires tiers

- Des plans de continuité d’activité et de reprise après sinistre (PCA/PRA)

3. Sécurité de la chaîne d’approvisionnement

Un des points les plus structurants de NIS2 concerne la sécurité de la supply chain. Les asset owners ENR doivent évaluer les risques liés à leurs fournisseurs et prestataires : fabricants d’onduleurs connectés, éditeurs de logiciels SCADA, prestataires de maintenance à distance. Des clauses contractuelles de cybersécurité devront être intégrées dans les contrats fournisseurs.

4. Déclaration des incidents

NIS2 impose une obligation de notification des incidents significatifs à l’autorité nationale compétente (en France, l’ANSSI) selon un calendrier précis :

- Alerte précoce : dans les 24 heures suivant la détection d’un incident

- Notification détaillée : sous 72 heures

- Rapport final : sous un mois

Cela implique de disposer d’une capacité de détection et de réponse aux incidents (SOC, SIEM, procédures de gestion de crise) opérationnelle avant qu’un incident ne survienne.

5. Formation et sensibilisation

L’ensemble du personnel — y compris les techniciens terrain qui accèdent aux systèmes de supervision — doit être sensibilisé aux risques cyber. NIS2 attend des organisations qu’elles développent une culture de cybersécurité, et pas seulement des outils techniques.

Par où commencer ? Les premières étapes pratiques

Face à ces obligations, une approche progressive et pragmatique est recommandée :

- Évaluer son périmètre de conformité : Suis-je une entité “essentielle” ou “importante” au sens NIS2 ?

- Réaliser un diagnostic de maturité cyber : audit de l’existant par rapport aux exigences NIS2

- Définir une roadmap de mise en conformité avec des priorités claires

- Impliquer la direction dès le départ — c’est une obligation légale, pas seulement une bonne pratique

- S’appuyer sur des référentiels existants comme l’ISO 27001 ou le NIST CSF pour structurer la démarche

Conclusion

NIS2 représente un tournant majeur pour les acteurs des énergies renouvelables. Loin d’être une contrainte purement administrative, cette directive est l’opportunité de structurer et de maturiser la posture cyber des asset owners ENR face à des menaces qui ne cessent de croître. Les sanctions en cas de non-conformité peuvent atteindre 10 millions d’euros ou 2% du chiffre d’affaires mondial — une incitation suffisante pour ne pas attendre.

Vous souhaitez évaluer votre niveau de conformité NIS2 ou être accompagné dans votre démarche ? Contactez notre équipe — nous intervenons auprès des acteurs ENR pour des missions de conseil, d’audit et de mise en œuvre.