NIS2 en 2026 : une obligation qui n’attend pas la promulgation de la loi

Une cyberattaque coûte en moyenne 466 000 euros à une PME française. Ce chiffre, issu des données Orange Cyberdefense et du CESIN, ne tient compte ni de l’arrêt de production, ni de la perte de clients, ni des conséquences réputationnelles. Ajoutez à cela des sanctions NIS2 pouvant atteindre 7 millions d’euros et une responsabilité personnelle du dirigeant en cas de manquement, et le calcul devient vite limpide.

La directive européenne NIS2 (Network and Information Security 2) est entrée en vigueur le 17 octobre 2024. En France, sa transposition s’opère via le Projet de loi Résilience des infrastructures critiques et de renforcement de la cybersécurité – communément appelé “Loi Résilience”. Ce texte, qui transpose également la directive CER et le règlement DORA, est attendu pour le premier semestre 2026, avec des décrets techniques publiés en Q2 2026 et une date d’application effective fixée au 1er octobre 2026.

Attendre la promulgation pour agir, c’est déjà être en retard. Pour une PME industrielle de 60 à 100 salariés, la mise en conformité demande entre 9 et 18 mois de travail structuré. Cet article vous donne les clés pour comprendre ce qui vous concerne, ce que vous devez faire, et par où commencer dès cette semaine.

Votre PME industrielle est-elle concernée ?

La première erreur est de croire que NIS2 ne concerne que les grandes entreprises ou les opérateurs d’infrastructures critiques. La réalité est tout autre : la France passe de 300 à 500 entités régulées sous NIS1 à plus de 15 000 sous NIS2, et la fabrication industrielle est explicitement listée parmi les 18 secteurs visés.

Les seuils à connaître

NIS2 distingue deux catégories d’entités, avec des obligations et des sanctions proportionnelles :

- Entité Importante (EI) : plus de 50 salariés ou plus de 10 millions d’euros de chiffre d’affaires annuel, dans un secteur critique (dont la fabrication industrielle, l’agroalimentaire, la chimie, la gestion des déchets). C’est la catégorie qui concerne la quasi-totalité des PME industrielles.

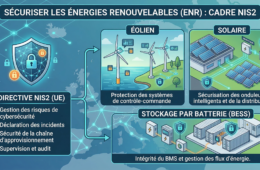

- Entité Essentielle (EE) : plus de 250 salariés ou plus de 50 millions d’euros de chiffre d’affaires, dans un secteur hautement critique (énergie, transport, santé, eau, infrastructures numériques). Certaines entités sont classées EE indépendamment de leur taille (opérateurs DNS, registres TLD, prestataires de confiance qualifiés).

Concrètement : une PME de fabrication de 65 salariés avec 8 millions d’euros de CA est une Entité Importante, même si son chiffre d’affaires ne dépasse pas le seuil, car elle dépasse le seuil d’effectif. Une seule condition suffit.

Le piège de la chaîne d’approvisionnement

Même en dessous des seuils, votre entreprise peut être indirectement concernée. NIS2 impose aux entités régulées de sécuriser l’intégralité de leur chaîne d’approvisionnement. Si vous êtes sous-traitant, fournisseur de composants, prestataire de maintenance ou éditeur de logiciel pour une entité régulée, vos donneurs d’ordre vont exiger des preuves de maturité cybersécurité dans leurs appels d’offres. Ne pas pouvoir y répondre, c’est risquer de perdre des marchés stratégiques.

Vérifiez votre situation avec MonEspaceNIS2

L’ANSSI met à disposition un simulateur officiel sur le portail MonEspaceNIS2 (monespacenis2.cyber.gouv.fr) permettant de tester en quelques minutes si votre entité entre dans le périmètre NIS2 et dans quelle catégorie. C’est la première démarche à effectuer.

Les obligations concrètes selon votre catégorie

NIS2 impose un socle commun de mesures de cybersécurité, articulé autour de 10 domaines. Les obligations des Entités Importantes représentent environ 60 % de celles imposées aux Entités Essentielles – ce qui reste considérable. Voici ce que cela signifie en pratique pour une PME industrielle.

1. Gouvernance et responsabilité des dirigeants

C’est le changement le plus structurant de NIS2 : la cybersécurité devient une responsabilité explicite de la direction, pas uniquement du service informatique. Les dirigeants doivent approuver les mesures de gestion des risques, superviser leur mise en oeuvre et suivre une formation spécifique à la cybersécurité. Pour les EE, les dirigeants peuvent être tenus personnellement responsables en cas de négligence manifeste.

Pour une PME de 70 salariés, cela signifie concrètement : un point cybersécurité en Comité de Direction au moins trimestriel, une politique de sécurité validée par le PDG, et une délégation claire de responsabilité (RSSI interne ou prestataire mandaté).

2. Gestion des risques sur les systèmes d’information

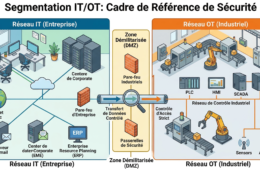

Les entités doivent conduire une analyse de risques formalisée couvrant leurs systèmes d’information, leurs systèmes industriels (OT/SCADA), et les interconnexions entre les deux. Cette analyse doit être documentée, mise à jour régulièrement et servir de base à un plan de traitement des risques priorisé.

Pour une PME industrielle, l’enjeu est particulièrement fort sur le périmètre OT : automates, SCADA, HMI, capteurs connectés – des équipements souvent anciens, rarement patchés, et dont l’arrêt impacterait directement la production.

3. Notification d’incidents : la règle des 24h/72h/1 mois

Toute entité régulée doit signaler à l’ANSSI tout incident de sécurité significatif selon un calendrier strict :

- 24 heures après la détection : alerte préliminaire (nature de l’incident, systèmes touchés, première évaluation de l’impact)

- 72 heures après la détection : rapport d’incident détaillé (vecteur d’attaque, mesures prises, estimation de l’impact business)

- 1 mois après l’incident : rapport final d’analyse (causes profondes, leçons tirées, mesures correctives déployées)

Ces notifications s’effectuent via le portail MonEspaceNIS2. Pour les EE, la supervision est proactive : l’ANSSI peut conduire des audits à tout moment. Pour les EI, la supervision est réactive : les contrôles interviennent principalement après un incident ou un signalement.

Point d’attention : un incident non déclaré dans les délais est une infraction en soi, indépendamment de sa gestion technique.

4. Continuité d’activité et gestion de crise

NIS2 exige des entités qu’elles disposent d’un plan de continuité d’activité (PCA) et d’un plan de reprise d’activité (PRA) testés et documentés, ainsi que d’une procédure de gestion de crise cyber. Pour une PME industrielle, cela inclut les sauvegardes isolées des systèmes de production, les procédures de fonctionnement en mode dégradé, et un plan de communication de crise.

5. Sécurité de la chaîne d’approvisionnement

Les entités régulées doivent évaluer et gérer les risques cyber de leurs fournisseurs et sous-traitants critiques. Concrètement : identifier les prestataires dont la défaillance bloquerait l’activité, exiger des preuves de maturité (questionnaires de sécurité, certifications ISO 27001), et intégrer des clauses de notification d’incident dans les contrats.

6. Mesures techniques de base

NIS2 impose également un socle technique : authentification multi-facteurs (MFA) pour tous les accès distants et comptes privilégiés, chiffrement des données sensibles, gestion des correctifs de sécurité, segmentation réseau entre IT et OT, et formation régulière des collaborateurs à la cyber-hygiène.

Différence EE/EI : les EE doivent atteindre 20 objectifs de sécurité définis dans les décrets ANSSI, contre 15 pour les EI. Les audits des EE sont à la charge financière des entités contrôlées.

Sanctions et responsabilité : ce que risque concrètement le dirigeant

NIS2 marque une rupture majeure avec le régime précédent : les sanctions sont dissuasives et la responsabilité des dirigeants est personnellement engagée.

Le barème des sanctions financières

- Entités Importantes : jusqu’à 7 millions d’euros ou 1,4 % du chiffre d’affaires mondial (le montant le plus élevé étant retenu)

- Entités Essentielles : jusqu’à 10 millions d’euros ou 2 % du chiffre d’affaires mondial

Pour une PME de 80 salariés réalisant 15 millions d’euros de CA annuel, le plafond théorique est de 210 000 euros (1,4 % x 15 millions) – soit moins que le coût moyen d’une cyberattaque, mais suffisant pour peser lourd sur la trésorerie d’une PME.

La responsabilité personnelle du dirigeant

C’est la nouveauté la plus marquante : la Loi Résilience, s’alignant sur la directive NIS2, prévoit que les dirigeants des entités régulées peuvent être personnellement responsables en cas de manquement aux obligations de cybersécurité. Les mesures possibles incluent :

- Injonction personnelle de suivre une formation à la cybersécurité

- Publication de la décision de sanction (name and shame)

- Pour les EE : suspension temporaire de l’exercice des fonctions de direction en cas de manquement grave et répété

La défense “je ne savais pas, c’est le problème du service IT” ne sera plus recevable. NIS2 oblige le dirigeant à prouver qu’il a approuvé et supervisé les mesures de sécurité.

Le régime progressif de contrôle

L’ANSSI a confirmé qu’une période de montée en charge jusqu’en 2027-2029 est prévue. Le principe : vous n’êtes pas tenu d’avoir une sécurité parfaite au 1er octobre 2026, mais vous devez disposer d’un plan de mise en conformité documenté, budgété et en cours d’exécution. “Ne rien faire” déclenche des sanctions ; “exécuter un plan crédible” vous confère une tolérance. La nuance est importante, mais elle n’est pas une excuse pour différer l’action.

Feuille de route pragmatique en 4 phases sur 12 mois

Voici une feuille de route réaliste pour une PME industrielle de 60 à 100 salariés, structurée pour atteindre un niveau de conformité défendable au 1er octobre 2026.

Phase 1 – Diagnostic et cadrage (mois 1-2)

- Tester son éligibilité sur MonEspaceNIS2 et confirmer sa catégorie (EI ou EE)

- Nommer un référent cybersécurité (RSSI interne ou prestataire mandaté), avec délégation formelle du PDG

- Conduire un audit de l’existant : cartographie des actifs IT et OT, identification des actifs critiques, évaluation des mesures en place

- Identifier les fournisseurs et sous-traitants critiques (ceux dont la défaillance bloquerait la production ou les systèmes d’information)

- Estimer le budget de mise en conformité et le présenter au conseil d’administration ou aux associés

Phase 2 – Fondations gouvernance et processus (mois 3-5)

- Rédiger et faire valider par la direction une Politique de Sécurité des Systèmes d’Information (PSSI)

- Mettre en place une procédure de notification d’incident (qui détecte, qui décide de notifier, qui rédige le rapport, qui soumet sur MonEspaceNIS2)

- Conduire l’analyse de risques formalisée (méthode EBIOS Risk Manager recommandée par l’ANSSI, ou ISO 27005 pour les EE)

- Former la direction et les managers à leurs obligations NIS2 (formation obligatoire)

- S’enregistrer sur le portail MonEspaceNIS2 (obligatoire dès l’ouverture du portail, prévu Q3 2026)

Phase 3 – Déploiement des mesures techniques prioritaires (mois 6-9)

- Déployer l’authentification multi-facteurs (MFA) sur tous les accès distants, VPN et comptes administrateurs

- Mettre en place une gestion des correctifs : inventaire des versions logicielles et firmware, processus de patch mensuel pour l’IT, gestion adaptée pour l’OT (fenêtres de maintenance planifiées)

- Segmenter le réseau : séparation IT/OT, DMZ industrielle, isolation des automates et SCADA

- Mettre en place ou tester les sauvegardes isolées (règle 3-2-1 : 3 copies, 2 supports, 1 hors site) et valider la restauration

- Déployer la formation cybersécurité pour l’ensemble des collaborateurs (minimum annuel)

- Initier les démarches contractuelles avec les fournisseurs critiques (clauses de notification d’incident, questionnaires de maturité)

Phase 4 – Maintien en condition et amélioration continue (mois 10-12 et au-delà)

- Conduire un test de crise cyber (exercice tabletop simulant un ransomware ou une intrusion OT)

- Mettre en place un tableau de bord cybersécurité trimestriel présenté en direction

- Planifier l’audit de conformité NIS2 (obligatoire pour les EE, recommandé pour les EI)

- Documenter les progrès réalisés et mettre à jour le plan de conformité : c’est ce document qui vous protège en cas de contrôle ANSSI

- Évaluer une certification ISO 27001 ou un label cyber (attention : l’ISO 27001 ne couvre que 2 des 20 objectifs NIS2 – elle est un point de départ, pas une fin en soi)

Les 5 actions à lancer cette semaine

Pas besoin d’attendre la promulgation de la Loi Résilience ni la désignation d’un RSSI pour démarrer. Voici cinq actions concrètes que n’importe quelle PME peut engager immédiatement.

Action 1 – Faites le test MonEspaceNIS2 (30 minutes)

Rendez-vous sur monespacenis2.cyber.gouv.fr et utilisez le simulateur d’éligibilité. En 10 questions, vous saurez si votre entité est concernée et dans quelle catégorie. Documentez le résultat – il vous servira de base pour la suite.

Action 2 – Nommez un référent cybersécurité (1 heure)

Désignez formellement un référent cybersécurité par délégation écrite du PDG. Il peut s’agir d’un DSI interne, d’un responsable IT, ou d’un prestataire externe mandaté. L’essentiel : avoir un interlocuteur clairement identifié, avec une délégation documentée. Cette désignation est elle-même un élément de conformité.

Action 3 – Cartographiez vos actifs critiques en 2 heures

Dressez une liste des systèmes dont l’arrêt bloquerait votre activité : ERP, SCADA, automates de ligne, accès VPN, messagerie. Ce n’est pas un audit exhaustif – c’est une première cartographie “sur nappe de restaurant” qui vous permettra de prioriser les efforts. Incluez les actifs OT, souvent oubliés.

Action 4 – Vérifiez vos sauvegardes (2 heures)

Testez la restauration de vos sauvegardes critiques. Pas seulement leur existence – leur restauration effective. Un nombre inquiétant de PME découvrent lors d’une attaque que leurs sauvegardes étaient soit corrompues, soit également chiffrées par le ransomware. Vérifiez que vous disposez d’au moins une copie hors ligne ou hors site, non connectée à votre réseau principal.

Action 5 – Planifiez une réunion de direction sur la cybersécurité (cette semaine)

Mettez le sujet NIS2 à l’ordre du jour de votre prochain comité de direction. Partagez cet article, les chiffres clés (seuils, sanctions, délais) et proposez de lancer la Phase 1 du diagnostic. La cybersécurité cesse d’être un sujet IT pour devenir un sujet de gouvernance : cette réunion en est l’acte fondateur.

Conclusion : un investissement, pas un coût

La mise en conformité NIS2 représente un investissement réel – entre 30 000 et 80 000 euros sur 18 mois pour une PME industrielle de 60 à 100 salariés, selon le niveau de maturité de départ. Ce chiffre peut sembler lourd. Mettez-le en regard du coût moyen d’une cyberattaque : 466 000 euros, et du fait que 60 % des PME victimes d’un ransomware sérieux déposent le bilan dans les 18 mois suivant l’incident.

NIS2 n’est pas une contrainte bureaucratique supplémentaire. C’est une opportunité de structurer une cybersécurité qui, dans un contexte de menaces croissantes sur les environnements industriels, protège réellement votre outil de production, votre réputation et la continuité de votre activité.

La Loi Résilience entrera en vigueur courant 2026. Octobre 2026 est la date d’application effective pour les obligations fondamentales : enregistrement, notification d’incidents, gouvernance. Les PME industrielles qui auront engagé leur démarche dès maintenant bénéficieront d’un avantage concurrentiel réel – auprès de leurs donneurs d’ordre qui, eux aussi, doivent sécuriser leur chaîne d’approvisionnement.

Vous souhaitez évaluer la situation de votre entreprise au regard de NIS2 ou construire votre feuille de route de mise en conformité ? CCDigital accompagne les PME industrielles dans leur démarche de gouvernance cyber, de l’audit initial jusqu’au pilotage de la conformité dans la durée.