Un email en apparence anodin, une voix familière au téléphone, un fournisseur qui “met à jour ses coordonnées bancaires” – le phishing et l’ingénierie sociale n’ont pas besoin de pirater des systèmes. Ils exploitent une ressource autrement plus accessible : la confiance humaine. Pour une PME industrielle, dont les équipes jonglent entre urgences de production et outils numériques, cette menace est particulièrement redoutable. Et les chiffres 2025-2026 ne laissent aucun doute sur l’ampleur du problème.

Le phishing en 2025-2026 : des chiffres alarmants pour les PME

L’ampleur des attaques par phishing en France atteint des niveaux sans précédent. Selon le bilan 2024-2025 du réseau RM3A, le phishing est à l’origine de 60% des cyberattaques en France. Il reste, de loin, le vecteur d’intrusion le plus utilisé par les cybercriminels.

Les PME sont loin d’être épargnées – bien au contraire. D’après une étude du Journal du Net publiée en février 2026, les collaborateurs de PME subissent trois fois plus de tentatives d’ingénierie sociale que ceux des grandes entreprises. Cette surexposition s’explique par des ressources cyber limitées, des processus de vérification moins formalisés, et une relation de confiance souvent plus directe entre interlocuteurs.

A l’échelle individuelle, le Crédoc révèle dans son rapport de février 2026 que 73% des internautes français ont été exposés à une tentative d’arnaque en 2025, et que 40% en ont été victimes. Les courriels et appels frauduleux concernent 63% des personnes interrogées. Au total, 453 200 crimes et délits numériques ont été enregistrés en 2025, soit une hausse de 14% par rapport à 2024.

Ces chiffres ne sont pas de simples statistiques abstraites. Derrière chaque incident, il y a un collaborateur trompé, une chaîne de paiement détournée, ou un accès système compromis. Pour une PME industrielle, les conséquences peuvent aller bien au-delà du préjudice financier immédiat.

Les formes d’ingénierie sociale qui ciblent l’industrie

Le phishing est un terme générique qui recouvre en réalité un spectre large de techniques, de plus en plus sophistiquées. En environnement industriel, plusieurs formes méritent une attention particulière.

Le phishing classique et le spear phishing

Le phishing de masse consiste à envoyer des emails frauduleux en grand volume, en usurpant l’identité d’un opérateur télécom, d’une banque, ou d’un service public. Le spear phishing va plus loin : l’attaquant cible une personne précise, en se renseignant au préalable sur son rôle, ses contacts, ses habitudes. Le message est personnalisé, crédible, et bien plus difficile à détecter. Pour un directeur financier ou un responsable achats de PME industrielle, un email du type “mise à jour du RIB fournisseur XYZ” peut sembler parfaitement légitime.

La fraude au président

La fraude au président – aussi appelée FOVI (Faux Ordre de Virement) – consiste à se faire passer pour le dirigeant d’une entreprise afin d’obtenir un virement urgent et confidentiel. Les PME industrielles sont des cibles privilégiées : les équipes comptables sont souvent réduites, la hiérarchie accessible, et la culture de l’urgence bien ancrée dans les environnements de production. Les montants détournés peuvent atteindre plusieurs centaines de milliers d’euros.

La compromission de fournisseur

Un attaquant prend le contrôle de la messagerie d’un fournisseur réel, puis s’insère dans une conversation existante pour modifier des coordonnées bancaires ou demander un accès distant. Cette technique est particulièrement efficace car elle s’appuie sur une relation de confiance établie. Dans un secteur industriel où les relations avec les sous-traitants de maintenance sont fréquentes et souvent urgentes, le risque est élevé.

Les deepfakes audio et vidéo

L’intelligence artificielle générative a introduit une nouvelle dimension dans l’ingénierie sociale : les deepfakes. Des outils désormais accessibles permettent de cloner une voix ou de générer une vidéo convaincante imitant un dirigeant ou un partenaire commercial. Cette menace, encore émergente en 2024, est devenue opérationnelle en 2025. Des cas de fraude au président par appel audio deepfake ont été documentés en Europe.

Les risques spécifiques en environnement industriel

En PME industrielle, le phishing ne se limite pas à un risque financier ou de vol de données. Il constitue une porte d’entrée vers les systèmes de production.

L’acces aux systèmes SCADA via phishing

Un technicien qui clique sur un lien malveillant depuis son poste de travail peut, sans le savoir, installer un logiciel espion capable de capturer ses identifiants de connexion aux systèmes de supervision industrielle (SCADA, DCS). Ces identifiants permettent ensuite à l’attaquant de prendre la main sur des équipements critiques – capteurs, automates, lignes de production – sans jamais avoir eu accès physiquement aux installations.

La compromission de la maintenance distante

De nombreuses PME industrielles permettent à leurs sous-traitants de maintenance d’accéder à distance à leurs équipements. Un email de phishing ciblant un technicien de ces prestataires suffit à compromettre cet accès. L’attaquant peut alors se connecter à distance, exfiltrer des données de production, ou poser les bases d’une attaque ultérieure.

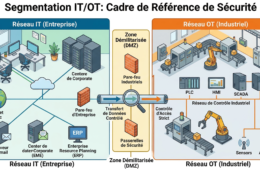

Le pivot IT vers OT

La convergence des réseaux informatiques (IT) et opérationnels (OT) – une réalité dans la plupart des PME industrielles modernes – crée un chemin direct entre une messagerie compromise et un automate programmable. Un attaquant qui prend pied dans le réseau IT via phishing peut progressivement se déplacer vers le réseau OT si la segmentation est insuffisante. Le résultat : un arrêt de production, une manipulation de process, ou pire, un risque physique pour les opérateurs.

Ces risques ne sont pas théoriques. L’ANSSI a traité 4386 événements de sécurité en 2024, soit une hausse de 15% par rapport à 2023, et identifie régulièrement des PME industrielles parmi les victimes.

Construire un programme de sensibilisation efficace

La sensibilisation ne se résume pas à envoyer un email annuel sur les bonnes pratiques. Un programme efficace repose sur une démarche structurée, adaptée aux réalités de chaque site industriel.

Cartographier les risques et les populations

La première étape consiste à identifier qui est exposé à quoi. EXEIS Conseil, spécialisé en cybersécurité industrielle, recommande une approche en trois temps : cartographier les risques et l’exposition de l’entreprise, cartographier les populations et leur maturité cyber, puis construire un plan de communication structuré et adapté.

En pratique, cela signifie distinguer les profils à risque élevé (dirigeants, responsables financiers, acheteurs, techniciens avec accès distant) des profils à risque modéré, et calibrer les efforts en conséquence.

Adapter le message selon le profil

Un cadre dirigeant et un technicien de maintenance ne sont pas exposés aux mêmes menaces et ne réagissent pas aux mêmes arguments. Le dirigeant doit comprendre les risques de fraude au président et de compromission de messagerie, avec des exemples concrets et des impacts financiers chiffrés. Le technicien de maintenance, lui, doit apprendre à reconnaitre un email suspect lui demandant ses identifiants de connexion aux systèmes de supervision, ou une demande d’accès distant inhabituelle.

Cette personnalisation du contenu est un facteur clé d’efficacité. Un message générique sur “le phishing” sera rapidement oublié. Un scénario qui ressemble exactement aux situations que vit le collaborateur au quotidien laisse une trace durable.

Les campagnes de phishing simule

Les simulations de phishing – envoyer de faux emails frauduleux en interne pour observer les comportements – sont l’un des outils les plus efficaces pour ancrer la vigilance. Elles permettent de mesurer le taux de clic, d’identifier les populations les plus vulnérables, et de proposer immédiatement une formation contextuelle au collaborateur qui aurait cliqué.

L’objectif n’est pas de “piéger” ou de sanctionner, mais de créer une expérience d’apprentissage par le vécu. Un collaborateur qui a cliqué une fois sur un email simulé – et qui a vu les conséquences potentielles expliquées en temps réel – sera bien plus vigilant face à un vrai email frauduleux.

Les serious games et ateliers pratiques

Les formats interactifs – serious games, ateliers de mise en situation, quiz – favorisent l’engagement et la mémorisation. Ils sont particulièrement adaptés aux environnements industriels où les formations magistrales en salle sont difficiles à organiser et peu appréciées des équipes terrain. Des modules courts, accessibles sur tablette ou smartphone, peuvent être intégrés dans les temps morts entre deux postes ou pendant les réunions d’équipe.

Mettre en place les protections techniques complémentaires

La sensibilisation humaine ne suffit pas seule. Elle doit s’appuyer sur un socle technique qui réduit l’exposition et limite les conséquences d’une erreur.

Le filtrage email et l’authentification des domaines

Un filtrage email efficace – capable de détecter les emails usurpant des domaines légitimes (SPF, DKIM, DMARC) – permet d’écarter une grande partie des tentatives de phishing avant qu’elles n’atteignent les boites de réception. Ces mécanismes d’authentification de domaine sont peu couteux à mettre en place et constituent une première ligne de défense indispensable.

L’authentification multifacteur (MFA)

Même si un attaquant parvient à dérober des identifiants via phishing, l’authentification multifacteur (MFA) constitue un verrou supplémentaire. Elle est particulièrement critique sur les accès distants, les messageries, et les applications de gestion (ERP, outils RH, interfaces SCADA exposées). Le déploiement du MFA sur l’ensemble des accès sensibles est aujourd’hui une mesure incontournable, recommandée par l’ANSSI et exigée par NIS2.

La gestion de l’empreinte numérique

Les attaquants utilisent les informations publiquement disponibles sur l’entreprise et ses collaborateurs – LinkedIn, site web, annuaires professionnels – pour construire leurs scénarios d’ingénierie sociale. Une politique de gestion de l’empreinte numérique (limiter les informations publiées sur l’organigramme, les outils utilisés, les projets en cours) réduit la surface d’exposition au spear phishing.

Les procédures de signalement

Un collaborateur qui doute doit savoir quoi faire, et doit pouvoir le faire facilement. Mettre en place un canal de signalement simple – une adresse email dédiée, un bouton dans le client mail, un numero de téléphone interne – et valoriser les signalements (même les faux positifs) crée une culture de la vigilance partagée. La honte de “s’être fait avoir” est l’ennemi de la remontée d’incidents : plus le signalement est naturalisé, plus les incidents sont détectés tôt.

Impliquer la Direction : le facteur clé de succès

Tous les programmes de sensibilisation qui réussissent ont un point commun : l’implication visible et sincère de la direction. Sans cela, les équipes percoivent la sensibilisation comme une obligation administrative, et non comme une priorité réelle de l’entreprise.

L’implication de la direction prend plusieurs formes concrètes. Elle commence par l’exemplarité : un PDG ou un directeur d’usine qui participe aux mêmes formations que ses équipes envoie un signal fort. Elle passe aussi par la communication interne : mentionner la cybersécurité dans les réunions d’équipe, les journaux internes, les causeries sécurité qui existent déjà dans la plupart des sites industriels.

Le Cybermois – campagne nationale de sensibilisation organisée chaque année en octobre par Cybermalveillance.gouv.fr – est une opportunité concrète pour structurer une communication annuelle autour de la sécurité numérique. Certaines PME en profitent pour organiser des ateliers internes, tester leurs équipes avec une campagne de phishing simulé, ou formaliser leur charte informatique.

L’objectif à terme est de construire une culture de la sécurité – c’est-à-dire un état d’esprit dans lequel chaque collaborateur se sent co-responsable de la protection de l’entreprise, et non simple utilisateur passif des outils informatiques. Cette culture ne se décrète pas : elle se construit dans la durée, par l’exemple, la répétition, et la reconnaissance des bons comportements.

Mesurer et améliorer en continu

Un programme de sensibilisation sans indicateurs de résultat ne peut pas progresser. Quelques métriques simples permettent de piloter l’effort et de justifier l’investissement auprès de la direction.

- Taux de clic sur les campagnes de phishing simulé : mesure la vigilance globale des équipes. Un taux en baisse sur 12 mois est le signe que la sensibilisation porte ses fruits.

- Taux de signalement des emails suspects : indique si les collaborateurs utilisent les canaux de remontée mis en place. Un taux élevé traduit une culture du signalement bien ancrée.

- Taux de participation aux formations : mesure l’engagement et permet d’identifier les populations qui ne sont pas encore couvertes.

- Nombre d’incidents liés au facteur humain : indicateur de résultat final, à croiser avec les incidents globaux pour mesurer la part attribuable aux comportements.

- Temps moyen de détection et de signalement : un collaborateur qui signale un email suspect en quelques minutes, plutôt qu’en quelques jours, réduit considérablement la fenêtre d’opportunité pour l’attaquant.

Ces indicateurs doivent être revus régulièrement – idéalement trimestriellement – et partagés avec la direction. Ils permettent d’ajuster le programme : renforcer la sensibilisation sur les populations les plus exposées, faire évoluer les scénarios de phishing simulé, introduire de nouveaux formats pédagogiques.

La sensibilisation n’est pas un projet à durée déterminée. Les menaces évoluent – les deepfakes d’aujourd’hui n’existaient pas il y a trois ans – et les équipes tournent. Un programme pérenne prévoit des cycles de mise à jour des contenus et des rappels réguliers, pour que la vigilance reste un réflexe actif et non un souvenir de formation.

Conclusion : la vigilance humaine, premier rempart de l’industrie

Le phishing et l’ingénierie sociale exploitent ce que les pare-feu et les antivirus ne peuvent pas protéger : le jugement humain sous pression. Pour une PME industrielle, où les équipes sont exposées à des scénarios de fraude de plus en plus sophistiqués et où une intrusion dans le réseau peut menacer directement la production, investir dans la sensibilisation est une priorité stratégique – pas une dépense accessoire.

Un programme de sensibilisation efficace ne demande pas des moyens considérables. Il demande de la méthode, une implication sincère de la direction, et une approche adaptée aux réalités du terrain industriel. Les outils existent, les bonnes pratiques sont documentées, et les résultats sont mesurables.

La question n’est pas de savoir si vos équipes seront un jour ciblées par une tentative de phishing. Elles le sont probablement déjà. La question est de savoir si elles sauront reconnaitre la menace – et quoi faire ensuite.