Les PME industrielles françaises sont engagées dans une transformation numérique profonde. Capteurs connectés, supervision à distance, maintenance prédictive, jumeaux numériques : le recours au Cloud et à l’Edge computing n’est plus réservé aux grandes entreprises. Mais cette ouverture crée aussi de nouvelles surfaces d’attaque. Sécuriser ces environnements n’est pas optionnel – c’est une condition de continuité opérationnelle et de conformité réglementaire.

Cet article vous donne les clés pour comprendre les risques et les bonnes pratiques à mettre en oeuvre, que vous soyez PDG, DSI ou directeur d’usine d’une PME de 50 à 250 salariés.

Cloud et Edge en industrie : opportunités et surface d’attaque

Selon les estimations du secteur, plus de 30 milliards d’appareils industriels seront connectés d’ici 2025, et 65 % d’entre eux nécessitent un traitement en temps réel pour être pleinement exploitables. Le Cloud offre une capacité de calcul et de stockage quasiment illimitée, tandis que l’Edge computing permet de traiter les données directement au plus près des équipements, réduisant la latence de plusieurs secondes à quelques millisecondes.

Pour une PME industrielle, ces technologies ouvrent des perspectives concrètes :

- Supervision et pilotage à distance des lignes de production

- Maintenance prédictive basée sur l’analyse de flux de capteurs en continu

- Réduction des coûts de bande passante (jusqu’à -42 % de frais WAN observés sur certains déploiements Edge)

- Synchronisation de jumeaux numériques avec les données d’atelier en temps réel

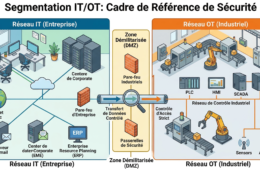

Mais chaque nouvel appareil connecté, chaque passerelle Edge, chaque flux de données vers un cloud public élargit la surface d’attaque. Les cybercriminels ciblent précisément ces nouvelles interfaces, souvent déployées rapidement, sans politique de sécurité adaptée. La convergence IT/OT – que vous avez peut-être déjà amorcée – multiplie les points d’entrée potentiels dans votre système d’information industriel.

Comprendre le modèle de responsabilité partagée

L’un des malentendus les plus courants en matière de sécurité Cloud concerne la répartition des responsabilités. Confier vos données à un fournisseur Cloud (AWS, Azure, Google Cloud, ou un hébergeur français comme OVHcloud) ne signifie pas déléguer l’ensemble de la sécurité.

Le modèle de responsabilité partagée fonctionne ainsi :

- Le fournisseur Cloud sécurise l’infrastructure physique (datacenters, réseaux, hyperviseurs), la disponibilité des services, et les couches basses de la pile technique.

- Vous restez responsable de la sécurité des données que vous stockez, des accès que vous configurez, des applications que vous déployez, et de la conformité de votre usage aux réglementations applicables.

En pratique, cela signifie que si une fuite de données survient parce qu’un bucket de stockage était mal configuré ou qu’un compte administrateur n’était pas protégé par une authentification forte, la responsabilité incombe à votre organisation – et non au fournisseur. Comprendre cette frontière est le point de départ de toute stratégie Cloud sécurisée.

Sécuriser votre infrastructure Cloud industrielle

Une fois la responsabilité clairement posée, voici les mesures fondamentales à mettre en oeuvre pour votre environnement Cloud.

Chiffrement des données

Toutes les données sensibles doivent être chiffrées, au repos et en transit. Cela vaut pour les données de production, les plans techniques, les données clients, et tout fichier contenant des informations d’exploitation. Les fournisseurs Cloud proposent des services de gestion de clés (KMS) que vous devez activer et auditer régulièrement.

Gestion des identités et des accès (IAM) et MFA

Appliquez le principe du moindre privilège : chaque utilisateur, chaque service, chaque application ne doit avoir accès qu’aux ressources strictement nécessaires à son rôle. Coupler cela à une authentification multi-facteurs (MFA) sur tous les comptes d’administration réduit drastiquement le risque de compromission par vol de credentials. Les accès non utilisés depuis 90 jours doivent être révoqués automatiquement.

Segmentation réseau : VPC et NSG

Isolez vos environnements Cloud par des réseaux privés virtuels (VPC) et configurez des groupes de sécurité réseau (NSG) pour filtrer les flux autorisés. Une zone de production ne doit pas être accessible depuis une zone de développement ou de test. Cette segmentation limite la propagation d’une éventuelle compromission.

Gouvernance et cadres de référence

Appuyez-vous sur des cadres reconnus pour structurer votre gouvernance Cloud :

- NIST CSF (Cybersecurity Framework) : identifier, protéger, détecter, répondre, rétablir

- ISO 27001 : pour une certification reconnue de votre système de management de la sécurité

- Des outils comme les CNAPP (Cloud-Native Application Protection Platforms), les WAF (pare-feux applicatifs) et les SIEM (gestion des événements de sécurité) complètent le dispositif de surveillance

Enfin, planifiez des analyses de vulnérabilités continues et des tests de pénétration au moins une fois par an sur vos environnements Cloud exposés.

Edge computing : sécuriser les données au plus près de l’usine

L’Edge computing répond à un besoin industriel clair : traiter les données là où elles sont produites, sans dépendre d’une connexion permanente au Cloud. Mais les passerelles Edge, serveurs de bord et équipements IoT déployés en atelier présentent des contraintes de sécurité spécifiques.

Sécurité matérielle : TPM 2.0

Les équipements Edge doivent intégrer un module de plateforme de confiance (TPM 2.0), qui stocke les clés cryptographiques dans un composant matériel dédié et protège contre les tentatives de falsification du firmware. Lors de l’achat de nouveaux équipements de bord, vérifiez systématiquement la présence de ce composant.

Conteneurs chiffrés et intégrité des logiciels

Les applications déployées sur les noeuds Edge doivent s’exécuter dans des conteneurs chiffrés, dont l’intégrité est vérifiée à chaque démarrage. Établissez une politique de registre d’images signées pour éviter l’exécution de code non autorisé sur vos équipements industriels.

Zero Trust pour l’OT

Le modèle Zero Trust – “ne jamais faire confiance, toujours vérifier” – s’applique aussi à vos réseaux industriels. Chaque équipement doit s’authentifier, chaque flux doit être autorisé explicitement. Des approches comme le Device-ID et la segmentation granulaire des flux OT permettent de contenir une compromission à un seul segment de production, sans propagation vers l’IT ou vers d’autres lignes.

Référentiel IEC 62443-4-2

La norme IEC 62443-4-2 définit les exigences de sécurité pour les composants des systèmes de contrôle industriels (automates, passerelles, capteurs). Si vous renouvelez des équipements, exigez de vos fournisseurs une conformité à ce référentiel. C’est un critère de sélection qui devient progressivement incontournable.

Souveraineté des données

L’un des avantages souvent sous-estimés de l’Edge computing est la souveraineté des données : en traitant localement les données sensibles de production, vous évitez leur transfert vers des serveurs situés hors de France ou de l’Union européenne. C’est un argument fort vis-à-vis du RGPD et un levier de négociation avec vos donneurs d’ordre qui imposent des exigences de localisation des données.

Architecture hybride Cloud/Edge : concilier performance et sécurité

Dans la pratique industrielle, la question n’est pas “Cloud ou Edge ?” mais “quand utiliser l’un, quand utiliser l’autre – et comment les sécuriser ensemble ?”

Quand privilegier l’Edge

- Traitement temps réel critique (contrôle de qualité en ligne, arrêt d’urgence automatique)

- Données volumineuses dont le transfert serait couteux ou trop lent

- Environnements avec connectivité intermittente

- Données dont la localisation géographique doit rester sur site (exigences contractuelles, RGPD)

Quand privilegier le Cloud

- Agrégation et analyse historique des données de production (reporting, tendances)

- Applications métier partagées entre plusieurs sites ou avec des partenaires

- Stockage de sauvegarde et plan de reprise d’activité (PRA)

- Déploiement de nouveaux services sans investissement infrastructure

Sécuriser les flux entre Edge et Cloud

Dans une architecture hybride, la sécurité des canaux de communication est critique. Chiffrez tous les flux entre vos noeuds Edge et le Cloud via des tunnels VPN ou des connexions TLS mutuellement authentifiées. Journalisez l’ensemble des échanges pour disposer d’une traçabilité complète en cas d’incident. Segmentez les flux de données industrielles des flux d’administration.

Conformité et réglementation : RGPD, NIS2, IEC 62443

Les obligations réglementaires s’accumulent et concernent désormais directement les PME industrielles. En ignorer les exigences expose à des sanctions, mais aussi à une perte de confiance de la part de vos clients et donneurs d’ordre.

RGPD

Le Reglement Général sur la Protection des Données s’applique dès lors que vous traitez des données personnelles, même dans un contexte industriel (données de salariés, accès distants, portail clients). Héberger ces données dans un Cloud situé hors de l’Union européenne sans garanties adéquates constitue une violation caractérisée. Documentez vos traitements, vos sous-traitants Cloud, et les mécanismes de transfert.

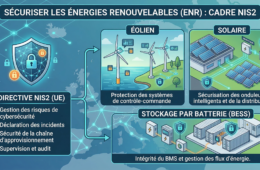

NIS2

La directive NIS2, transposée en droit français, élargit le périmètre des entités soumises à des obligations de cybersécurité. Les PME industrielles sous-traitantes de secteurs essentiels (énergie, eau, transports, santé, industrie) peuvent être concernées en tant qu'”entités importantes”. Les exigences portent notamment sur la gestion des risques, la sécurité de la chaine d’approvisionnement, la notification des incidents, et les mesures techniques de protection – dont la sécurité Cloud et Edge.

IEC 62443

La série de normes IEC 62443 structure la cybersécurité des systèmes d’automatisation et de contrôle industriels. Elle est de plus en plus demandée dans les appels d’offres de grands groupes industriels. Le niveau IEC 62443-4-2 pour les composants Edge et le niveau IEC 62443-3-3 pour les systèmes sont des références que vous pouvez exiger de vos intégrateurs et fournisseurs.

Audits et traçabilité

Quelle que soit la réglementation applicable, la traçabilité est un fil conducteur commun. Conservez les journaux d’accès à vos systèmes Cloud et Edge, documentez vos politiques de sécurité, et planifiez des audits réguliers. Ces éléments constituent votre capacité à démontrer votre conformité en cas de contrôle ou d’incident.

Plan d’action : sécuriser votre transition vers le Cloud/Edge

La sécurité Cloud et Edge ne s’improvise pas, mais elle ne nécessite pas non plus de tout refaire du jour au lendemain. Voici un plan d’action structuré, adapté aux capacités d’une PME industrielle.

Etape 1 – Cartographier vos usages actuels (1 à 2 semaines)

Identifiez tous les services Cloud utilisés dans votre entreprise (y compris les usages non déclarés, les “shadow IT”), les équipements Edge et IoT connectés, et les données qui transitent entre l’usine et le Cloud. Vous ne pouvez pas sécuriser ce que vous ne connaissez pas.

Etape 2 – Appliquer les mesures de base (1 mois)

- Activer le MFA sur tous les comptes d’administration Cloud

- Auditer les droits d’acces et supprimer les comptes inutilisés

- Vérifier que toutes les données sensibles sont chiffrées au repos et en transit

- Activer les journaux d’acces et les alertes de comportements anormaux

Etape 3 – Structurer la gouvernance (2 à 3 mois)

Désignez un référent interne pour la sécurité Cloud (cela peut être votre DSI ou un prestataire external). Formalisez une politique d’utilisation des services Cloud, définissez des procédures de réponse à incident, et planifiez un premier audit ou test de pénétration.

Etape 4 – Intégrer la sécurité dans les projets futurs

Pour tout nouveau déploiement Cloud ou Edge, intégrez les exigences de sécurité dès la phase de conception (“security by design”). Exigez de vos fournisseurs de solutions industrielles une documentation sur leur posture de sécurité et leur conformité aux normes applicables (IEC 62443, ISO 27001).

Etape 5 – Préparer la conformité NIS2

Si vous entrez dans le périmètre de NIS2, lancez une analyse d’écarts par rapport aux exigences de la directive. Les obligations de notification d’incidents (72 heures pour NIS2) imposent d’avoir des procédures documentées et testées avant qu’un incident ne survienne.

La sécurisation de vos environnements Cloud et Edge est un chantier continu, non un projet à date de fin. Mais avec une approche structurée et des priorités bien définies, une PME industrielle peut atteindre un niveau de protection solide sans mobiliser des ressources disproportionnées. La clé : commencer par les mesures à fort impact (MFA, chiffrement, segmentation), documenter, et progresser par itérations.