Quand un ransomware sur l’IT arrête votre ligne de production

Il est 3h du matin. Un opérateur de nuit constate que les automates Siemens de la ligne 2 ne répondent plus. L’interface HMI est figée. Le système de supervision SCADA affiche des erreurs de connexion. En remontant l’incident, les équipes découvrent que le ransomware qui a chiffré les postes de bureautique dix heures plus tôt a traversé le réseau sans rencontrer la moindre barrière, jusqu’aux équipements de contrôle industriel.

Ce scénario n’est pas une hypothèse de travail. C’est le quotidien d’un nombre croissant de PME industrielles françaises. Selon les données d’Orange Cyberdefense et du CESIN, le coût moyen d’une cyberattaque pour une PME française atteint 466 000 €. Et 88 % des violations de données par ransomware concernent des PME, d’après le rapport Verizon Data Breach Investigations Report 2025.

La cause première, dans la grande majorité des incidents IT/OT, est toujours la même : l’absence de segmentation réseau entre le système d’information de gestion et les systèmes de contrôle industriel. Cet article vous explique pourquoi segmenter, comment le faire concrètement, et par quoi commencer — en s’appuyant sur la norme de référence internationale, l’IEC 62443.

Le modèle Purdue revisité : comprendre les niveaux de votre réseau industriel

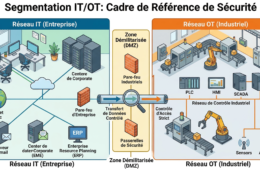

Avant de définir une architecture de segmentation, il faut cartographier ce qui existe. Le modèle Purdue (ou PERA — Purdue Enterprise Reference Architecture) offre un cadre structurant pour représenter les différents niveaux d’un réseau industriel. Développé dans les années 1990, il reste la référence dans les normes IEC 62443, NIST SP 800-82 et les guides de l’ANSSI.

Voici sa représentation simplifiée, adaptée à une PME avec 2 ou 3 lignes de production :

┌─────────────────────────────────────────────────────────────┐ │ NIVEAU 5 — Réseau d'entreprise (Internet, Cloud, ERP) │ │ ERP SAP / Sage, messagerie, Active Directory │ ├─────────────────────────────────────────────────────────────┤ │ NIVEAU 4 — Réseau IT de site │ │ Serveurs de fichiers, postes bureautiques, VPN │ ├══════════════════════════════════════════════════════════════╡ │ DMZ INDUSTRIELLE (Niveau 3.5) ← Zone tampon critique │ │ Passerelles de données, serveurs de rebond, proxies │ │ Pare-feu industriel bidirectionnel │ ├══════════════════════════════════════════════════════════════╡ │ NIVEAU 3 — Supervision de production │ │ SCADA, MES, historien de données (ex. OSIsoft PI) │ ├─────────────────────────────────────────────────────────────┤ │ NIVEAU 2 — Contrôle de processus │ │ IHM / HMI (postes opérateurs), SCADA locale │ ├─────────────────────────────────────────────────────────────┤ │ NIVEAU 1 — Contrôle des équipements │ │ Automates programmables (PLC/API Siemens S7, Schneider │ │ Modicon), régulateurs, variateurs de fréquence │ ├─────────────────────────────────────────────────────────────┤ │ NIVEAU 0 — Terrain (procédé physique) │ │ Capteurs, actionneurs, moteurs, vannes, robots │ └─────────────────────────────────────────────────────────────┘

Chaque niveau communique idéalement uniquement avec le niveau adjacent. Un ERP au niveau 4 ne devrait jamais dialoguer directement avec un automate au niveau 1. C’est pourtant ce que l’on observe dans de nombreuses PME : un réseau « plat » où tout est visible depuis tout, faute de segmentation.

La DMZ industrielle (niveau 3.5) est l’élément clé ajouté aux modèles récents. Elle joue le rôle de zone tampon entre l’IT et l’OT : les données remontent vers l’ERP via des serveurs dédiés, sans que le réseau bureautique ait jamais accès direct aux équipements de production. C’est ici que se positionne le pare-feu industriel.

Zones et conduits selon IEC 62443 : la logique de cloisonnement

La norme IEC 62443 (anciennement ISA-99) est le standard international de référence pour la cybersécurité des systèmes d’automatisation et de contrôle industriels (IACS). Sa partie 3-2 introduit deux concepts fondamentaux pour la segmentation : les zones et les conduits.

Les zones de sécurité

Une zone est un regroupement logique ou physique d’actifs partageant les mêmes exigences de sécurité. Pour une PME industrielle avec un ERP connecté et trois lignes de production, on définira typiquement :

- Zone Entreprise : réseau bureautique, ERP, messagerie (niveaux 4-5)

- Zone DMZ industrielle : passerelles, serveur de rebond, serveur de sauvegarde OT (niveau 3.5)

- Zone Supervision : SCADA, MES, historien (niveau 3)

- Zone Contrôle Ligne 1 : HMI, automates Siemens S7 de la ligne 1 (niveaux 1-2)

- Zone Contrôle Ligne 2 : HMI, automates Schneider Modicon de la ligne 2 (niveaux 1-2)

- Zone Contrôle Ligne 3 : isolée si process critique ou dangereux (niveaux 1-2)

Chaque zone dispose de frontières explicites et d’un Security Level cible (SL-T), déterminé par l’analyse de risques.

Les conduits

Un conduit est le chemin de communication entre deux zones. Il définit strictement ce qui peut circuler (protocoles autorisés, ports, équipements sources et destinations) et comment ce flux est contrôlé. Un conduit entre la Zone Supervision et la Zone DMZ sera implémenté par un pare-feu industriel configuré avec des règles de whitelisting — seuls les flux explicitement autorisés passent.

Les Security Levels : SL1 à SL4

L’IEC 62443 définit quatre niveaux de sécurité, qui caractérisent la résistance d’une zone face à différentes catégories d’attaquants :

- SL 1 — Protection contre les erreurs accidentelles et les maladresses. Niveau minimum : séparation basique des réseaux, mots de passe non partagés. Adapté au réseau bureautique d’une PME standard.

- SL 2 — Protection contre un attaquant intentionnel disposant de moyens simples et de compétences génériques (ex. script kiddie, employé malveillant). Implique une authentification multifactorielle, un chiffrement des communications, une segmentation réseau rigoureuse. C’est le niveau cible minimal pour les zones OT d’une PME industrielle.

- SL 3 — Protection contre un attaquant sophistiqué disposant de moyens modérés et de connaissances spécifiques aux systèmes industriels. Implique des défenses en profondeur, une détection d’intrusion, des audits réguliers. Recommandé pour les zones de supervision SCADA et les processus critiques.

- SL 4 — Protection contre des attaques étatiques ou des groupes très organisés (APT). Réseau isolé physiquement (air gap), surveillance continue par IA, réponse automatisée. Réservé aux infrastructures critiques nationales.

La norme distingue trois types de Security Level : le SL-T (Target, ce que l’on vise après analyse de risques), le SL-C (Capability, ce que le composant peut nativement offrir) et le SL-A (Achieved, ce qui est réellement atteint après intégration et configuration). L’objectif est que SL-A ≥ SL-T pour chaque zone.

Pour une PME industrielle typique, on visera un SL 2 sur les zones OT et un SL 3 sur les zones de supervision et sur la DMZ industrielle.

Les 5 étapes d’un projet de segmentation IT/OT

Un projet de segmentation n’est pas un simple déploiement de firewalls. C’est une démarche structurée qui peut s’étaler sur 6 à 18 mois pour une PME industrielle, selon la complexité de l’existant.

Étape 1 — Cartographier les actifs OT

Avant de segmenter, il faut savoir ce qui existe. Cette étape implique de recenser exhaustivement tous les équipements connectés : automates, HMI, capteurs IP, switches industriels, postes de maintenance fournisseur. Dans une PME avec trois lignes de production, on découvre souvent des équipements oubliés — un vieux PC Windows XP pilotant un four, un accès TeamViewer installé lors d’une maintenance il y a cinq ans, un switch non manageable posé dans une armoire électrique.

Des outils de découverte passive comme Nozomi Networks Guardian ou Claroty CTD permettent de cartographier les réseaux OT sans émettre de trafic actif qui pourrait perturber les automates.

Étape 2 — Définir les zones et leur niveau de sécurité cible

Sur la base de la cartographie, on regroupe les actifs par zones homogènes (même fonction, même niveau de criticité, mêmes exigences de sécurité). Pour chaque zone, une analyse de risques — idéalement selon la méthode EBIOS RM ou conforme à l’IEC 62443-3-2 — permet de déterminer le Security Level cible (SL-T). Cette étape implique des échanges avec les responsables de production pour comprendre les impacts d’une indisponibilité ou d’une altération de chaque zone.

Étape 3 — Implémenter les conduits et les barrières techniques

C’est la phase technique à proprement parler. Elle comprend :

- Le déploiement de pare-feux industriels aux points de passage entre zones (Fortinet FortiGate rugged, Palo Alto PA-400 Series, Cisco IE3x00 series)

- La création de VLANs pour isoler logiquement les segments réseau sur les switches existants

- La mise en place d’une DMZ industrielle avec un serveur de rebond (jump server) pour les accès distants

- La configuration des règles de filtrage en whitelisting strict : seuls les flux métier documentés sont autorisés (ex. protocole Modbus TCP de l’automate vers le SCADA sur le port 502, et rien d’autre)

- L’installation éventuelle de diodes réseau (flux unidirectionnel) pour les zones les plus critiques, si aucun retour de données vers les automates n’est nécessaire

Étape 4 — Déployer le monitoring OT

La segmentation protège, mais ne suffit pas à détecter les menaces qui passent malgré tout. Un système de détection d’intrusion spécialisé OT (IDPS/NDR OT) analyse passivement le trafic industriel pour détecter les comportements anormaux — une commande Modbus inhabituelle, une connexion depuis un équipement inconnu, un scan de ports sur le réseau de contrôle. Les plateformes Claroty xDome, Nozomi Networks Vantage et Dragos Platform sont les références du marché. Leur intégration avec un SIEM (Microsoft Sentinel, Splunk) permet de centraliser la surveillance IT/OT au sein d’un SOC unifié.

Étape 5 — Tester et valider

Une segmentation non testée est une segmentation qui rassure faussement. Des tests de pénétration orientés OT (pentest IT/OT) permettent de vérifier que les règles de filtrage fonctionnent comme prévu, que les chemins de contournement ont été identifiés et bouchés. On vérifiera notamment que le réseau bureautique ne peut pas atteindre les automates, que les accès VPN fournisseurs aboutissent bien dans une zone dédiée et contrôlée, et que les règles de firewall ne comportent pas d’exceptions trop permissives.

Les 5 erreurs qui rendent votre réseau industriel vulnérable

Dans les diagnostics réalisés chez des PME industrielles, les mêmes erreurs reviennent régulièrement. Les voici, afin de vous aider à les identifier dans votre propre environnement.

1. Le réseau plat (flat network)

C’est l’erreur la plus répandue et la plus dangereuse. Tous les équipements — postes bureautiques, automates, caméras IP, imprimantes, serveurs — se trouvent sur le même segment réseau, sans aucun cloisonnement. Un poste infecté peut communiquer librement avec les automates de production. La mise en place de VLANs est la première mesure corrective, avant même le déploiement de pare-feux.

2. Le VPN direct vers les automates

Accorder à un technicien fournisseur un accès VPN qui débouche directement sur le réseau de contrôle, sans zone intermédiaire ni supervision, revient à lui donner un trousseau de clés complet de l’usine. Si le poste du technicien est compromis — ou si ses identifiants sont volés — l’attaquant accède directement aux automates. La règle est simple : tout accès distant vers l’OT doit transiter par un bastion (jump server) en DMZ, avec enregistrement de session et validation humaine préalable.

3. La confiance implicite IT vers OT

De nombreuses architectures permettent aux flux IT de descendre librement vers l’OT, sous prétexte que « c’est notre réseau interne ». Or, une fois qu’un attaquant est sur le réseau IT (via phishing, vulnérabilité sur un serveur exposé, etc.), cette confiance implicite lui ouvre toutes les portes. Le modèle Zero Trust — aucun flux n’est autorisé par défaut, chaque communication doit être explicitement validée — doit s’appliquer aussi entre l’IT et l’OT.

4. La maintenance fournisseur sans contrôle

Les intervenants de Siemens, Schneider Electric ou d’intégrateurs locaux ont souvent besoin d’accéder à vos automates pour des mises à jour firmware ou des diagnostics. Sans procédure encadrée, cette maintenance se fait via des accès permanents, des outils non vérifiés, des clés USB d’origines inconnues. Chaque intervention fournisseur doit être journalisée, limitée dans le temps, et réalisée depuis un équipement dédié en zone DMZ.

5. Les protocoles industriels exposés sans filtrage

Modbus TCP, Profinet, DNP3, OPC-UA : ces protocoles ont été conçus pour fonctionner dans des environnements fermés. Ils n’embarquent ni authentification ni chiffrement natif dans leurs versions standards. Les laisser transiter librement entre zones, sans inspection applicative par un pare-feu comprenant ces protocoles, revient à laisser des portes dérobées ouvertes à toute modification de paramètres ou de commandes de processus.

Outils et technologies pour segmenter un réseau industriel

Pare-feux industriels et équipements de segmentation

Les pare-feux industriels se distinguent des firewalls IT classiques par leur capacité à inspecter en profondeur les protocoles OT (Deep Packet Inspection sur Modbus, Profinet, OPC-UA, EtherNet/IP) et par leur conception robuste pour les environnements difficiles (températures extrêmes, vibrations, alimentation DIN rail). Les solutions les plus déployées en environnement industriel sont :

- Fortinet FortiGate rugged (série 60F/80F) : très répandu en PME, capable d’identifier les équipements OT automatiquement et de créer des règles de virtual patching pour les automates non patchables

- Palo Alto Networks PA-400 Series : inspection applicative poussée, intégration Zero Trust

- Hirschmann / Belden et Moxa : switches et pare-feux conçus nativement pour les réseaux industriels, présents dans de nombreuses installations existantes

Les VLANs (Virtual LAN) permettent une première segmentation logique à moindre coût sur les switches existants, sans modification physique du câblage. La micro-segmentation va plus loin en appliquant des politiques de sécurité au niveau de chaque port de switch, voire de chaque équipement.

Plateformes de visibilité et détection OT

Ces outils analysent passivement le trafic réseau OT pour cartographier les équipements et détecter les anomalies, sans impacter les automates :

- Nozomi Networks Guardian / Vantage : leader sur la visibilité OT/IoT à grande échelle, avec détection par IA. Reconnu Leader dans le Gartner Magic Quadrant CPS Security 2025. Peut fonctionner en environnement isolé ou connecté au cloud.

- Claroty xDome : plateforme étendue couvrant IT et OT, forte sur la découverte d’actifs. Désormais associée à Rockwell Automation, ce qui la positionne naturellement chez les utilisateurs d’automates Allen-Bradley.

- Dragos Platform : orientée threat intelligence industrielle et réponse à incident. Reconnu pour la profondeur de son analyse des menaces spécifiques aux ICS (groupes Voltzite, Electrum, etc.).

Intégration SIEM et SOC

Pour une PME qui dispose déjà d’un SIEM (Microsoft Sentinel, Splunk, IBM QRadar), les plateformes OT citées ci-dessus proposent toutes des connecteurs natifs. Les alertes OT sont enrichies avec le contexte industriel (quel automate, quelle ligne, quel protocole) avant d’être remontées au SOC. Cette intégration est un prérequis pour répondre aux obligations de notification d’incidents de la directive NIS2, qui exige une alerte initiale dans les 24 heures suivant la détection d’un incident significatif.

La segmentation comme fondation de votre stratégie cyber industrielle

La segmentation réseau IT/OT n’est pas une mesure parmi d’autres : c’est la fondation sur laquelle repose toute stratégie de cybersécurité industrielle. Sans elle, les autres investissements — antivirus, EDR, formation des équipes — restent insuffisants face à un attaquant qui a franchi le périmètre IT.

Un ransomware qui chiffre les postes bureautiques est récupérable en quelques jours avec des sauvegardes correctes. Un ransomware qui atteint les automates Siemens ou Schneider de vos lignes de production peut immobiliser l’usine pendant plusieurs semaines, avec des impacts irréversibles sur les paramètres procédés, les certifications qualité et les engagements clients.

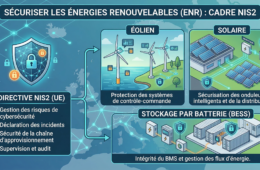

Sur le plan réglementaire, la directive NIS2 — en cours de transposition en droit français via la « Loi Résilience » — impose aux entreprises industrielles de plus de 50 salariés ou 10 M€ de chiffre d’affaires des mesures de gestion des risques cyber, dont la segmentation des réseaux est une composante explicite. Les sanctions pour les Entités Importantes peuvent atteindre 7 M€ ou 1,4 % du chiffre d’affaires mondial. La responsabilité personnelle des dirigeants est engagée.

Par où commencer concrètement ? Voici un point de départ réaliste pour une PME industrielle :

- Semaine 1–2 : Lancer une cartographie des actifs OT avec un outil de découverte passive, et identifier les flux IT/OT existants

- Mois 1 : Créer un premier VLAN OT isolé du réseau bureautique sur les switches managés existants, et installer un pare-feu industriel sur le conduit principal IT/OT

- Mois 2–3 : Mettre en place une DMZ industrielle avec un serveur de rebond pour les accès fournisseurs, et supprimer les VPN directs vers les automates

- Mois 4–6 : Affiner la segmentation par zones de production, déployer un outil de monitoring OT, et rédiger les procédures d’accès à distance

Chaque étape apporte une réduction concrète du risque, même sans atteindre immédiatement une conformité IEC 62443 complète. L’essentiel est de commencer, avec méthode, en partant de la cartographie de l’existant.